Blog

Verbesserung der Sicherheit durch Beeinflussung des menschlichen Verhaltens

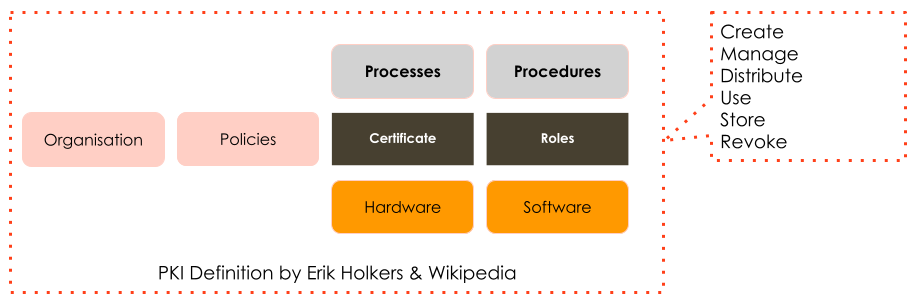

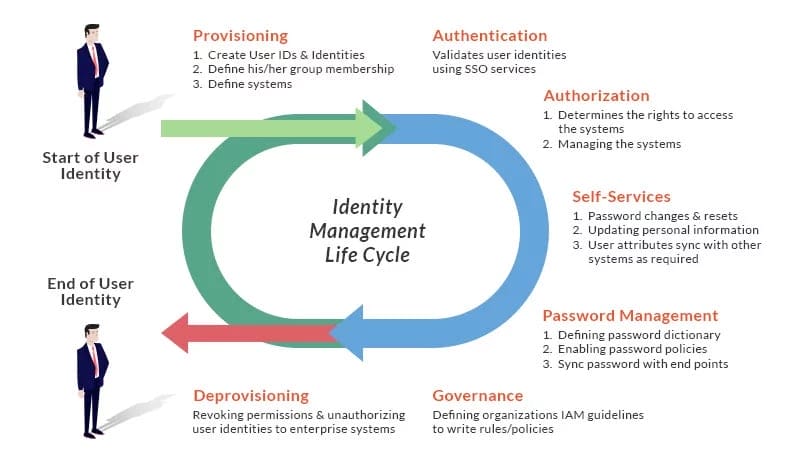

Wir alle wissen, dass die Härtung eines Systems oder die Implementierung von 2FA die Sicherheit einer Organisation nicht auf magische Weise verbessert. Für eine erfolgreiche Implementierung von IAM, PKI ist ein ganzheitlicher Ansatz erforderlich. Auch für die erfolgreiche Verbesserung der Sicherheit in Ihrem Unternehmen ist ein ganzheitlicher Ansatz erforderlich. Die Implementierung und Verbesserung der Sicherheit erfordert einen Ansatz, der sowohl Menschen, Prozesse als auch Technologie umfasst.

Dieser Blog bietet Ihnen ein mentales Modell, wie Sie das Verhalten von Menschen und die Kultur einer Organisation verändern können. Um die Kultur Ihrer Organisation zu ändern, müssen Sie die Strukturen ändern und mit gutem Beispiel vorangehen. Und es gibt noch mehr zu bedenken, warum dies bei der Veränderung des Verhaltens einzelner Personen funktioniert.

Ich zeige Ihnen auch Material für einen Workshop, der Ihnen dabei hilft, die mentalen Modelle hinter dem Verhalten von Menschen deutlich zu machen.

Sicherheit ist nie ein einzelnes Objekt oder eine einzelne Kontrolle.

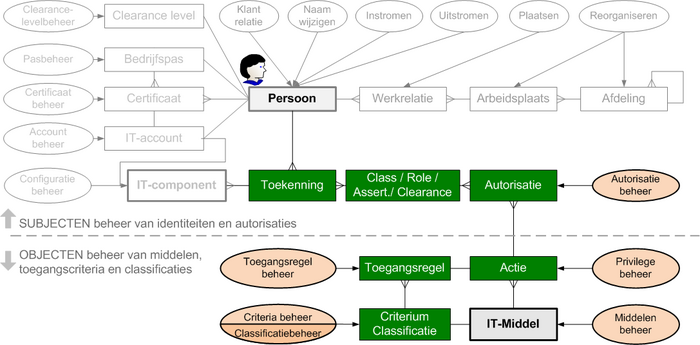

Nachfolgend einige Beispiele zu PKI (Public Key Infrastructure), IAM (Identity and Access Management) und der ISO2700-Serie von Informationssicherheitsstandards, um den ganzheitlichen Ansatz bei diesen Themen zu veranschaulichen. Sicherheit ist so viel mehr als nur ein Thema der Softwareentwicklung.

Die Verbesserung der Sicherheit setzt eine Änderung des menschlichen Verhaltens voraus

Ganzheitlichkeit im Zusammenhang mit Sicherheit bedeutet, dass es bei der Sicherheit nie nur um Technik geht, sondern um die gemeinschaftliche Umsetzung der berühmten Dreifaltigkeit von Menschen, Prozessen und Technologie (PPT) [1], [2], [3], [4].

In der IT spielt das Konzept der Kultur eine Rolle in den berühmten CALMS von DevOps [5], und in Modern Agile [6], [7], [8] spielt die persönliche Sicherheit eine wichtige Rolle für die Leistung eines Teams.

Bei Xebia Security definieren wir Sicherheit als eine Fähigkeit des Unternehmens. Diese Fähigkeit kommt zum Vorschein als:

- Qualitätsattribut in ISO 25010,

- Sicherheit und Datenschutz durch Design in der GDPR und als

- Geschäftskontinuität und Informationssicherheit im Risikomanagement (ISO 31000) [9], [10].

Um die Sicherheit zu verbessern, müssen Sie das Verhalten der Menschen im Unternehmen ändern.

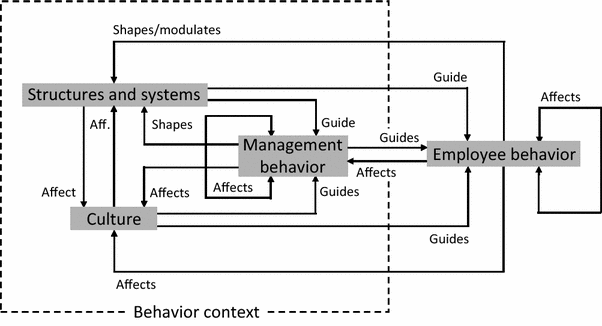

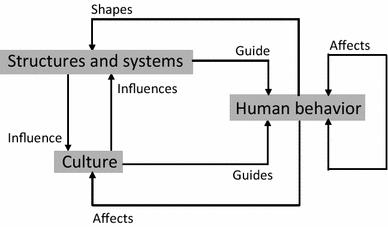

Verhalten eines Mitarbeiters

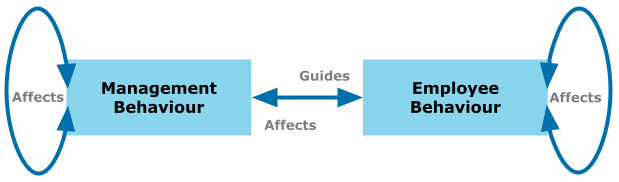

Das Verhalten im Kontext einer Organisation wird durch den Prozess (Struktur und Systeme) und die Kultur (Hoogervorst 2018) beeinflusst [11]. Diese zirkuläre Beziehung wird als Morphogenetisches Sozialsystemmodell [von Margaret Archer], [12], [13], [14] bezeichnet.

Verhalten des Managements

Im Mittelpunkt des Modells von Hoogervorst 2018 stehen zwei Arten von Verhalten.

Als ich mit meinen Forschungen über menschliches Verhalten begann, dachte ich, dass die Modelle von Hoogervorst für mich nicht in Frage kämen, da ich mich dafür interessiere, was eine Person zu ihrem Verhalten veranlasst, und nicht nach der Rolle des Managements suche und in Richtung Organisation Behavior Management(OBM) gehe. Aber... ich habe mich bei Hoogervorst geirrt.

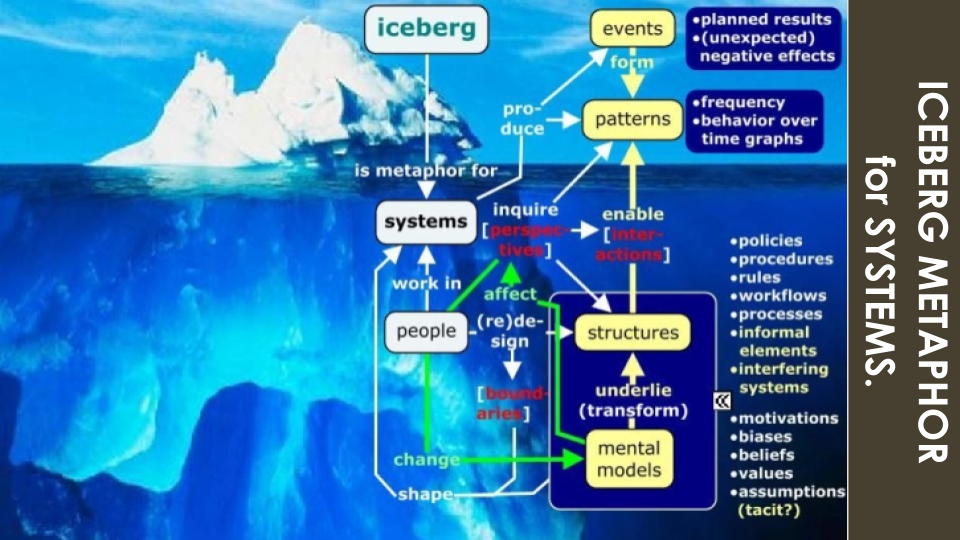

Verhalten, mentale Modelle und Interpretation

Als ich einige Nachforschungen zum Thema menschliches Verhalten anstellte, stellte sich heraus, dass mentale Modelle eine große Rolle spielen.

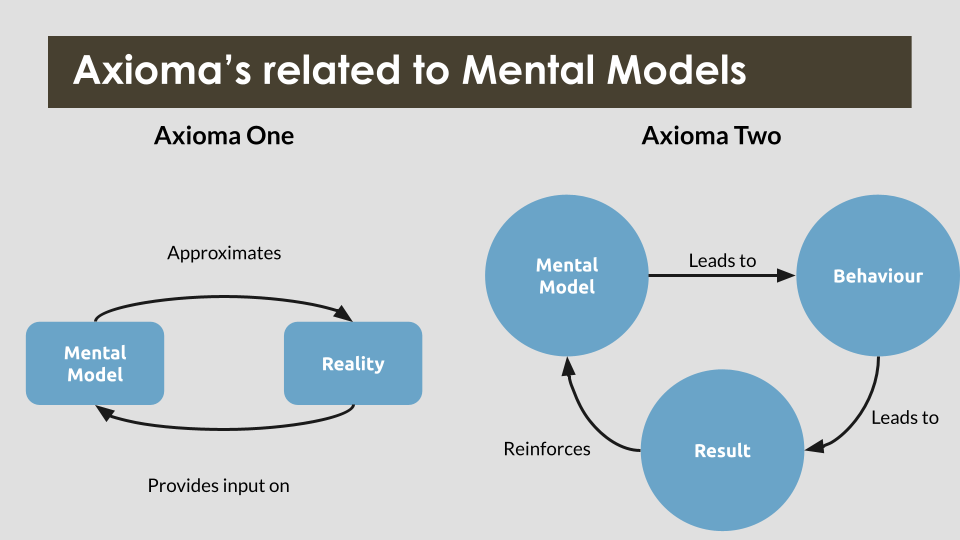

In der Literatur heißt es, dass wir Menschen die Welt beobachten und unsere persönlichen mentalen Modelle verwenden, um die Ereignisse, die wir sehen, zu interpretieren und dann für uns selbst zu entscheiden, welche Maßnahmen wir ergreifen sollen. Hier sind ein paar Variationen dieses Konzepts. Sie werden feststellen, dass die meisten Modelle eine zirkuläre Beziehung zwischen den Beobachtungen, Interpretationen und Handlungen herstellen.

Realität und Geist sind eng miteinander verbunden

mentale Modelle

Ich habe mich gefragt, ob es etwas zum Thema der Interpretation der Modelle gibt, denn wenn unsere Kunden gemeinsam mit uns das Sicherheitsniveau in ihrem Unternehmen verbessern wollen, zeigt die Erfahrung, dass die Bereitstellung (eines weiteren) Modells für die Mitarbeiter keine Verbesserung garantiert, egal wie gut wir es versuchen.

Die Bereitstellung neuer Modelle und Informationen trägt nur dazu bei, das ohnehin schon komplexe Arbeitsumfeld noch lauter zu machen. Das ist nicht der Weg, um in einer Organisation nachhaltig etwas zu bewirken.

Was treibt das Verhalten einer Person an?

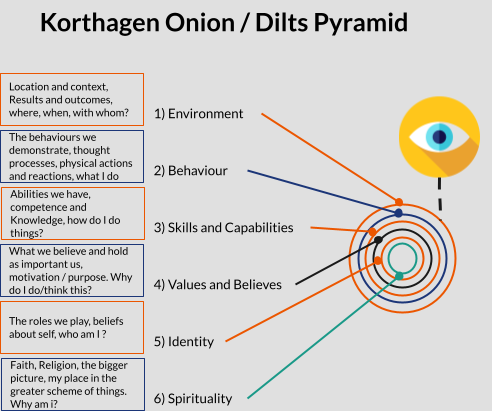

Fred Korthagen schuf 2001 das Zwiebelmodell [16], das im niederländischen Bildungssystem ein beliebtes (mentales) Modell ist. Das Zwiebelmodell wird eingesetzt, um zu lernen, wie man die Fähigkeiten einer Person durch die Anwendung der Reflexionsmethode verbessern kann [17].

Reflexion ist der Prozess, bei dem Sie auf Ihr Verhalten zurückblicken und dann Maßnahmen ergreifen, um das Verhalten in Zukunft zu ändern.

Das Zwiebelmodell ist der Dilts-Pyramide [18] ähnlich. Dabei handelt es sich um ein von Robert Dilts 1990 und 1996 entwickeltes Modell, das die verschiedenen neurologischen Ebenen eines Menschen darstellt [19]. Die Dilts-Pyramide wird häufig im Zusammenhang mit dem Management von Verhaltensänderungen verwendet.

Hinweis: Beide Modelle sind von früheren Arbeiten von Bertrand Russell und Gregory Bateson inspiriert, die für ihre Arbeiten über Metakommunikation und Typentheorie bekannt sind. Was an sich schon ein weiteres Kaninchenloch ist, in das man eintauchen kann.

In der Abbildung unten habe ich die Zwiebel und die Pyramide visualisiert. Die äußeren Schichten sind die ersten, die mit der äußeren Realität interagieren und je weiter Sie die Zwiebel schälen, desto mehr kommen Sie zur persönlichen Realität und Persönlichkeit einer Person.

neurologische-Ebenen/

Die Zwiebel von Korthagen und die Pyramide von Dilts besagen, dass das Verhalten einer Person das Ergebnis der vier darunter liegenden Schichten ist oder von ihnen abhängt.

Um das Verhalten einer Person zu ändern, müssen Sie die "Fähigkeiten und Fertigkeiten" beeinflussen, und um die Anpassung der Fähigkeiten auszulösen, ist es wichtig, das System der "Werte und Überzeugungen" auszulösen, das auf der "Identität" einer Person beruht.

Kleine Abweichung von der Storyline

Sehen Sie hier, warum Modern Agile erklärt, dass persönliche Sicherheit wichtig ist, um ein leistungsstarkes Team zu haben, da die Anpassung neuer Fähigkeiten und Fertigkeiten in einem hohen Tempo hohe Anforderungen an Ihre Werte und Ihr Glaubenssystem stellt.

Siehe auch hier den Link zu SRE(Site Reliability Engineering). Wenn Sie die Zuverlässigkeit verbessern wollen, müssen Sie die Widerstandsfähigkeit der Organisation verbessern, und zwar in Form eines spezialisierten SRE-Teams und/oder einer Ansammlung von hochgradig widerstandsfähigen Teams. Die Kultur (Umgebung) und die Sicherheit sind von entscheidender Bedeutung, da die Teams sonst ihre Fähigkeiten und Fertigkeiten nicht an die unbekannten Unbekannten anpassen werden [20].

Zurück zu Verhaltensmanagement und Lernen

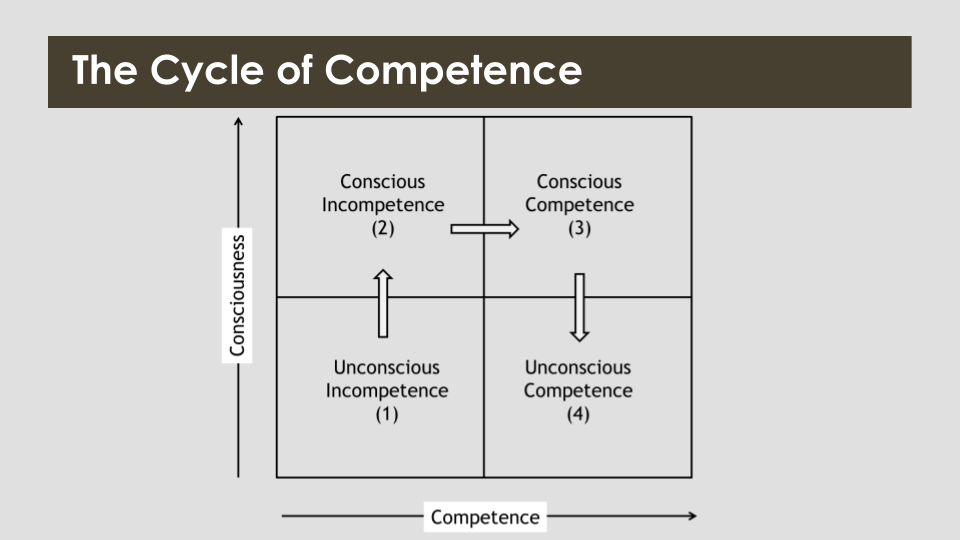

Die meisten Sicherheitsteams und Unternehmen verbessern das Sicherheitsniveau, indem sie Schulungen anbieten. Das Training ist oft eine Kombination aus Erklären (Auflisten, Lesen), um den Teilnehmern zu helfen, von "unbewusst inkompetent" über "bewusst inkompetent" zu einem Niveau von "bewusst kompetent" zu gelangen (siehe Abbildung unten). Wenn Sie das Training um das Tun (Handeln) ergänzen, z. B. durch Coaching am Arbeitsplatz oder die Teilnahme an Paartests, werden die Teilnehmer zu den gewünschten "bewusst kompetenten" Personen, weil sie wissen, was zu tun ist und es auch tun können.

Motivieren Sie Menschen, ihr Verhalten zu ändern

Die Herausforderung besteht darin, die "Werte und Überzeugungen", wie sie im Zwiebelmodell positioniert sind, so zu beeinflussen, dass das Sicherheitsniveau für die Organisation als Ganzes steigt, indem die neu erlernten "Fähigkeiten und Fertigkeiten" eine solide Grundlage erhalten.

Denn sonst haben Sie zwar die "Fähigkeiten und Fertigkeiten" verändert, aber das Umfeld wird dieses "Verhalten" von den Menschen, die Sie ausgebildet haben, niemals verlangen.

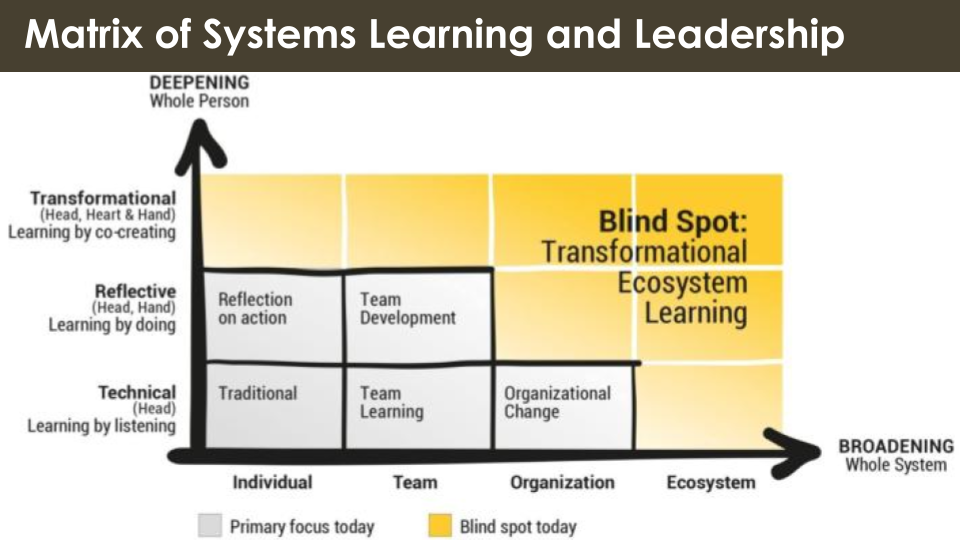

Es scheint einen blinden Fleck zu geben. Die meisten aktuellen Schriften befassen sich mit der persönlichen Reflexion, aber nicht damit, wie Sie diese von außen beeinflussen können oder wie Sie in Ihrer Interaktion trans-formativ sein können. (siehe Bild unten)

Das System hacken

Die Herausforderung besteht darin, herauszufinden, wie man die "Werte und Überzeugungen" der Menschen beeinflussen kann, das ist das Hacken auf dem Herzen der Menschen.

Dies für eine einzelne Person zu hacken, ist schwierig. Die Marketing- und Politikbranche versucht, dies zu perfektionieren, zum Beispiel mit Berufen wie Neuro-Marketing und Verhaltensökonomie.

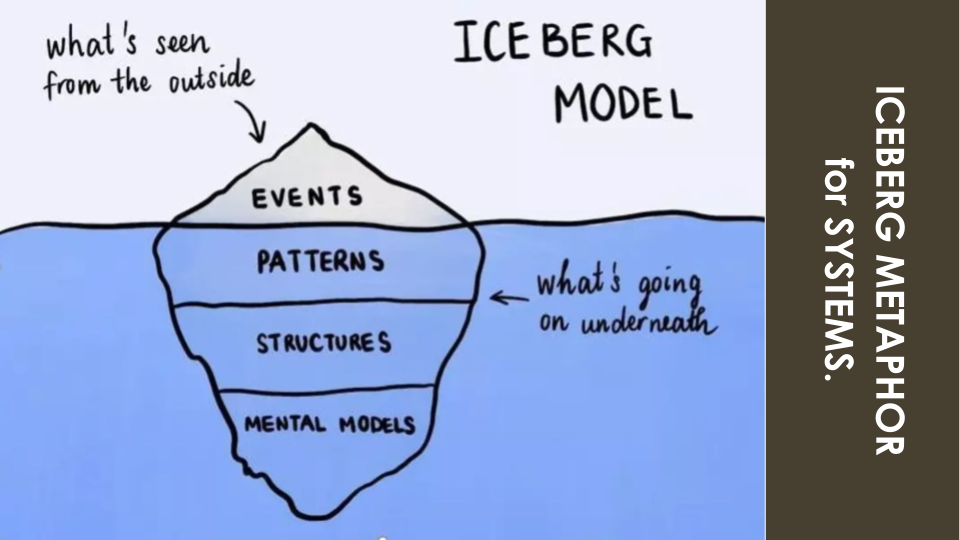

Die Beeinflussung einzelner Personen in einer Organisation ist schwer zu skalieren. Vielleicht kann das Eisbergmodell verwendet werden, wenn wir es als rekursives Modell behandeln. Ich denke, der dunkelblaue Rahmen unten rechts kann uns dabei helfen.

Man kann davon ausgehen, dass die Modelle der Organisation (Strukturen und mentale Modelle), die von den Mitarbeitern geteilt werden, ein Modell für die gemeinsamen "Werte und Überzeugungen" darstellen und eine Grundlage für das Verhalten in der Gruppe bieten können.

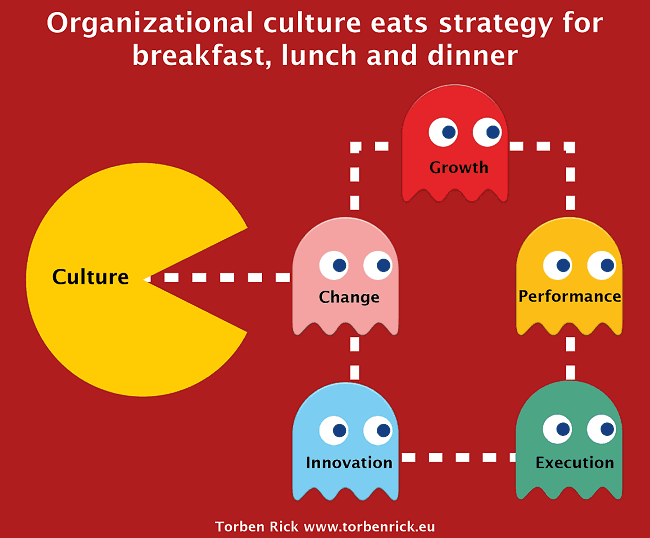

Kultur isst Strategie zum Frühstück

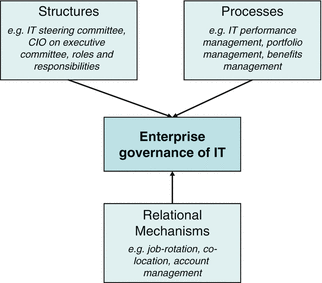

Die "Werte und Überzeugungen" einer Organisation werden auch als Kultur einer Organisation bezeichnet. Das innere Funktionieren einer Organisation ist das Ergebnis der folgenden Faktoren [21], [22]:

- die Organisationsstrukturen

- die Prozesse

- die Beziehungsmechanismen

Wenn ich dies mit dem Teil des Eisbergs kombiniere, der sich auf "Strukturen und mentale Modelle" bezieht, dann glaube ich, dass wir die "Werte und Überzeugungen" und die "Kultur" einer Organisation ändern können, indem wir die folgenden zwei Dinge tun:

- Schaffung eines klaren gemeinsamen mentalen Modells,

begleitet von - klares Verhalten als Vorbild für die Führung.

Fazit

Wenn wir das Sicherheitsniveau in einem Unternehmen verbessern wollen, dann müssen wir die Wahrnehmung von Sicherheit ändern, indem wir "ein klares gemeinsames mentales Modell schaffen" und die Führung zu "klarem Vorbildverhalten" motivieren. Dies ist der Weg zu einer nachhaltigen Verbesserung. Ich würde sogar behaupten, dass andere Ansätze bei der Erhöhung der Sicherheit weniger effizient und effektiv sind.

Nächste Schritte

Für mich persönlich möchte ich die möglichen Überschneidungen zwischen der "Lernenden Organisation" und dem Bereich "Organisatorisches Verhaltensmanagement" untersuchen. Denn die lernende Organisation betont die Bedeutung einer gemeinsamen Vision und gemeinsamer mentaler Modelle, die für die Schaffung einer widerstandsfähigen Organisation unerlässlich sind. Während OBM besagt, dass das Verhalten einer Organisation gesteuert werden kann... Interessante Themen, es gibt viel zu tun.

Werkzeuge

Ein leistungsfähiges Werkzeug ist es, den Eisberg explizit zu machen. Systems Innovation stellt eine leere Eisberg-Leinwand [23] zur Verfügung, die Werkzeuge enthält, mit denen Sie die Erstellung des expliziten Eisbergs in einem Workshop erleichtern können. Die Verwendung ist kostenlos (CC BY Attribution).

Systems Innovation bietet auch ein Beispiel für die Anwendung des Eisberg-Canvas [24].

Viel Spaß beim Hacken!

Edzo Botjes - Architekt für Antifragilität - Xebia Security.

- blog.edzob.com

- edzob.medium.com

- twitter.com/edzob

Referenz

[1] 283226690Prodan, M., Prodan, A., & Purcarea, A. A. (2015). Drei neue Dimensionen des Modells zur Verbesserung von Mensch, Prozess und Technologie. In A. Rocha, A. M. Correia, S. Costanzo, & L. P. Reis (Eds.), New Contributions in Information Systems and Technologies (Vol. 353, pp. 481-490). Springer International Publishing. /978-3-319-16486-1_47

[2] abstract/document/8065754Javaid, M. I., & Iqbal, M. M. W. (2017). Ein umfassendes People, Process and Technology(PPT)-Anwendungsmodell für das Risikomanagement von Informationssystemen(IS) in kleinen/mittleren Unternehmen(KMU).2017 International Conference on Communication Technologies(ComTech), 78-90. /COMTECH.2017.8065754

[3] Surviving Security: How to Integrate People, Process, and Technology Andress, A. (2001). Surviving Security: How to Integrate People, Process, and Technology, Zweite Ausgabe.

[4] Menschliche Aspekte der Informationssicherheit in Organisationen Safa, N. S., Solms, R. von, & Futcher, L. (2016). Menschliche Aspekte der Informationssicherheit in Organisationen. Computer Fraud & Security, 2016(2), 15-18. Menschliche Aspekte der Informationssicherheit in Organisationen

[5] prinzipienbasierte devops frameworks calmsDeBoer, E. (n.d.). CALMS: Ein prinzipienbasiertes DevOps-Framework. Abgerufen am 15. Februar 2021, von

prinzipienbasierte Devops-Frameworks beruhigt

[6] modern-agile-tools-for-successful-agile-transformationKaroliinaLuoto. (2018, November 7). Modern agile - Werkzeuge für eine erfolgreiche agile Transformation [Führung & Management]. modern-agile-tools-für-erfolgreiche-agile-transformation

[7] team-effektivität-verstehen/schritte/identifiziere-dynamik-effektiver-teams/re:Work - Leitfaden: Teameffektivität verstehen. (n.d.). Abgerufen am 15. Februar 2021 von /understanding-team-effectiveness/steps/identify-dynamics-of-effective-teams/

[8] modern-agile-cause-agile-needed-a-refreshJohnnyOrdóñez. (2016, Oktober 18). Modern Agile -'Weil Agile eine Auffrischung brauchte![Präsentationen & Öffentliches Reden]. modern-agil-weil-agil-eine-Auffrischung-braucht

[9] Wertorientiertes Risikomanagement in Unternehmen: Ergonomie, Ethik und Organisationsstruktur berücksichtigter AnsatzKucukYilmaz, A., & Flouris, T. G. (2019). Value-Based Enterprise Risk Management: Ergonomics, Ethics, and Organizational Structure Considered Approach (Ergonomie, Ethik und Organisationsstruktur berücksichtigter Ansatz). In A. Kucuk Yilmaz & T. G. Flouris (Eds.), Values, Ergonomics and Risk Management in Aviation Business Strategy (pp. 45-84). Springer. Wertorientiertes Enterprise Risk Management: Ergonomie, Ethik und Organisationsstruktur - ein überlegter Ansatz

[10] how-assess-your-organisation-cyber-security-resilienceHowto assess your organisation's cyber-security resilience. (n.d.). CIO. Abgerufen am 15. Februar 2021 von how-assess-your-organisation-cyber-security-resilience

[11] Grundlagen der Unternehmensführung und des Enterprise EngineeringHoogervorst, J. A. P. (2018). Grundlagen der Unternehmensführung und des Enterprise Engineering:Darstellung der mitarbeiterzentrierten Organisationstheorie. Springer.

[12], M. S., & Archer, M. S. (1995). Realistische Gesellschaftstheorie:The Morphogenetic Approach. Cambridge University Press. Realistische Gesellschaftstheorie

[13] Gegen die Struktur: A Critique of Morphogenetic Social TheoryKing, A. (1999). Gegen die Struktur: A Critique of Morphogenetic Social Theory,The Sociological Review, 47(2), 199-227. https://doi.org/https://doi.org/10.1111/1467-954X.00170

[14] Die Prozesse der Bedeutungsgebung, ausgehend von den morphogenetischen Theorien von René ThomDeLuca Picione, R., & Francesca Freda, M. (2016). Die Prozesse der Bedeutungserstellung, ausgehend von den morphogenetischen Theorien von René Thom.Culture & Psychology, 22(1), 139-157.

[15] https://citeseerx.ist.psu.edu/viewdoc/download?doi=10.1.1.53.9563&rep=rep1&type=pdfSa, J., Warboys, B., & Keane, J. (1993). OBM: A specification method for modelling organisational process.Proceedings of the Workshop on Constraint Processing at CSAM, 93.

[16] Waar-doen-we-het-voor.pdfKorthagen, F. A. J. (2001). Wozu brauchen wir das? Op zoek naar de essentie van goed leraarschap . IVLOS, Universiteit Utrecht, WCC.

[17] korthagen.nl/aandachtsgebieden/reflectie-en-kernreflectieReflectie en kernreflectie.(n.d.). Korthagen. Abgerufen am 15. Februar 2021, von korthagen.nl/aandachtsgebieden/reflectie-en-kernreflectie/

[18] researchgate.net/publication/312287103Sandu, A. & andere. (2016). Die Verwendung der Pyramide der neurologischen Ebenen im Motivationsmanagement der Humanressourcen.Revista Românească Pentru Educaţie Multidimensională, 8(2), 31-44.

[19] lifemanagement.co.uk/index.php/2018/12/20/neurological-levelsTurner, J. (2018, Dezember 20). Neurologische Ebenen. JEFF TURNER Hypnotherapie & Lebensmanagement. lifemanagement.co.uk/index.php/2018/12/20/neurological-levels/

[20] doi.org/10.5281/zenodo.3719388Botjes, E. (2020). Die Definition von Antifragilität und die Anwendung auf das Organisationsdesign. doi.org/10.5281/zenodo.3719389

[21] isaca.nl/wp-content/uploads/Downloads/Risk%20Event/2018/Presentatie_Wim_Van_Grembergen_19-4-2018.pdfCOBIT 5 FOR, IT RISK MANAGEMENT, Prof. dr. Wim Van Grembergen, Universität Antwerpen (UA), IT Alignment and Governance (ITAG) Research Institute - Apr 2018 @ ISACA

[22] link.springer.com/chapter/10.1007/978-3-319-14547-1_2De Haes, S., & Van Grembergen, W. (2015). Unternehmensführung in der IT. In S. De Haes & W. Van Grembergen (Eds.), Enterprise Governance of Information Technology: Achieving Alignment and Value, Featuring COBIT 5 (S. 11-43). Springer International Publishing. doi.org/10.1007/978-3-319-14547-1_2

[23] systemsinnovation.io/post/iceberg-canvasInnovation, S. (2020, Dezember 14).Eisberg-Leinwand. Systeme Innovation. systemsinnovation.io/post/iceberg-canvas

[24] systemsinnovation.io/post/leverage-points-canvasInnovation, S. (2021, Januar 22).Leverage Points Canvas. System-Innovation. systemsinnovation.io/post/leverage-points-canvas

----

Die Kernwerte von Xebia sind: Menschen zuerst, Wissen teilen, Qualität ohne Kompromisse und Kundennähe. Aus diesem Grund wird dieser Blogeintrag unter der Lizenz Creative Commons Attribution-ShareAlike 4.0 veröffentlicht.

Verfasst von

Edzo Botjes

Antifragility Architect & Variety Engineer at Xebia. A Shrek look a like. Loves Coffee, Food, Roadtripping & Zen. ENFP-T. Phd candidate for resilient information security and governance. edzob @ Signal, Linkedin, WWW, Medium, Riot/Matrix, Wire, Telegram

Unsere Ideen

Weitere Blogs

Contact